目次

はじめに

こんにちは。エーピーコミュニケーションズ クラウド事業部の髙野です。

本記事ではGoogle Workspace ユーザーを IAM Identity Center ユーザーとしてAWS 環境に同期するための手順を紹介します。

なお、今回の内容は少しボリュームがあるので本記事を含め3つの記事に分けて投稿しており、本記事が3つ目の記事です。

1つ目および2つ目の記事は以下を参照してください。

前提条件

- AWS アカウントに Google Workspace ユーザーでシングルサインオンしてみた。(part1) に記載の手順を実施済みであること。

- AWS アカウントに Google Workspace ユーザーでシングルサインオンしてみた。(part2) に記載の手順を実施済みであること。

手順概要

- AWS のカスタムユーザー属性を作成する

- ID プロバイダーのメタデータをダウンロードする

- Google Workspace で Amazon Web Services アプリをセットアップする

- IAM Identity Center の ID ソースを変更し、Google Workspace を SAML ID プロバイダーとして設定する

- Google Workspace でアプリを有効にする

- IAM Identity Center の自動プロビジョニングを設定する

- Google Workspace で自動プロビジョニングを設定する

- IAM Identity Center グループを作成する★

- Google Workspace ユーザーをIAM Identity Center グループに追加する★

- IAM Identity Center グループにAWSアカウントへのアクセス権を付与する★

- Google Workspace ユーザーの AWS リソースへのアクセスを確認する★

※本記事では手順8から手順11を取り扱います。

手順

8.IAM Identity Center グループを作成する

8-1.IAM Identity Center コンソールの [設定] → [アイデンティティソース] で [IDストアID] を確認します。

8-2.AWS CLI を使用できる環境にアクセスします。

※IAM Identity Center の自動プロビジョニングを有効化すると、AWSの仕様でコンソールからIAM Identity Center グループに関する操作ができなくなるので AWS CLI を使用します。本記事では CloudShell で AWS CLI を実行します。

IAM Identity Center が有効化されているリージョンで CloudShell アイコンを選択します。

8-3.以下のコマンドを実行して、IAM Identity Center グループを作成します。

※今回は「google-test-administrator」という名前で作成します。

$ aws identitystore create-group --identity-store-id <手順8-1で確認したIDストアID> --display-name google-test-administrator

# 実行結果

{

""GroupId"": ""×××××××-××××-××××-××××-××××××××××××"",

""IdentityStoreId"": ""<手順8-1で確認したIDストアID>""

}

8-4.実行結果として出力された [GroupId] を確認します。

9.Google Workspace ユーザーをIAM Identity Center グループに追加する

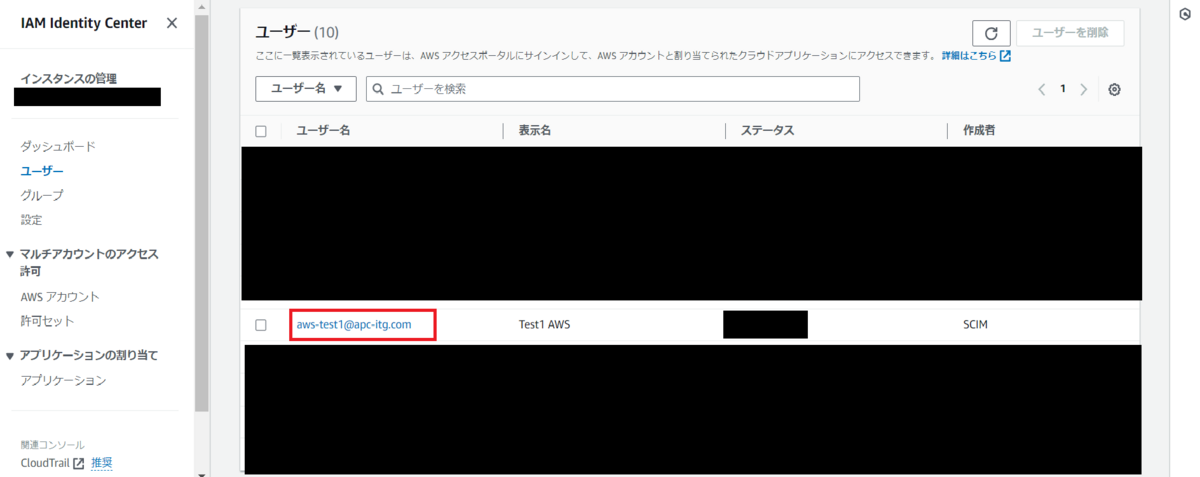

9-1.IAM Identity Center コンソールの [ユーザー] でIAM Identity Center グループに追加するユーザーのユーザー名を選択します。

9-2.[一般的な情報] の [ユーザーID] を確認します。

9-3.以下のコマンドを実行して、IAM Identity Center グループにユーザーを追加します。

$ aws identitystore create-group-membership \

--identity-store-id <手順8-1で確認したIDストアID> \

--group-id <手順8-4で確認したGroupId> \

--member-id UserId=<手順9-2で確認したユーザーID>

# 実行結果

{

""MembershipId"": ""×××××××-××××-××××-××××-××××××××××××"",

""IdentityStoreId"": ""<8-1の手順で確認したIDストアID>""

}

10.IAM Identity Center グループにAWSアカウントへのアクセス権を付与する

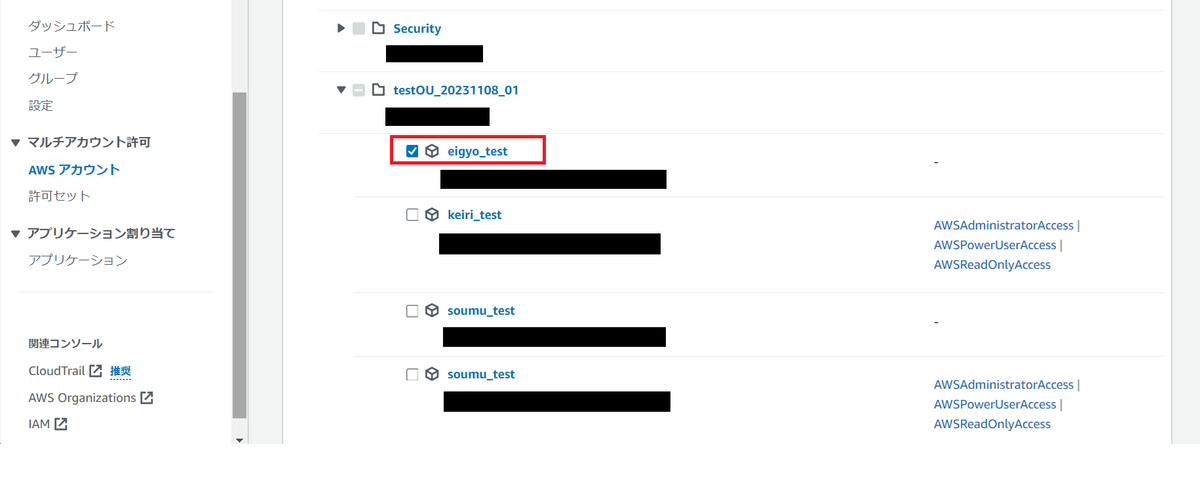

10-1.IAM Identity Center コンソールの [AWSアカウント] を選択します。

10-2.ユーザーにアクセス権限を与える AWSアカウント にチェックを入れて、画面上部の [ユーザーまたはグループを割り当て] を選択します。

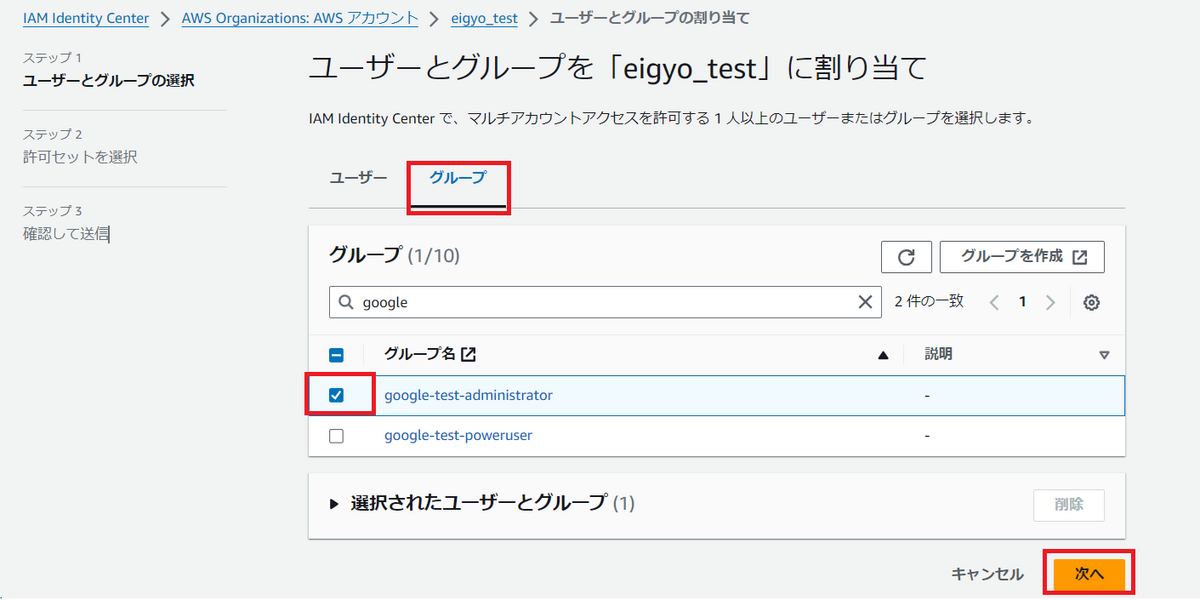

10-3.[グループ] タブで先ほど作成した「google-test-administrator」にチェックを入れて、[次へ] を選択します。

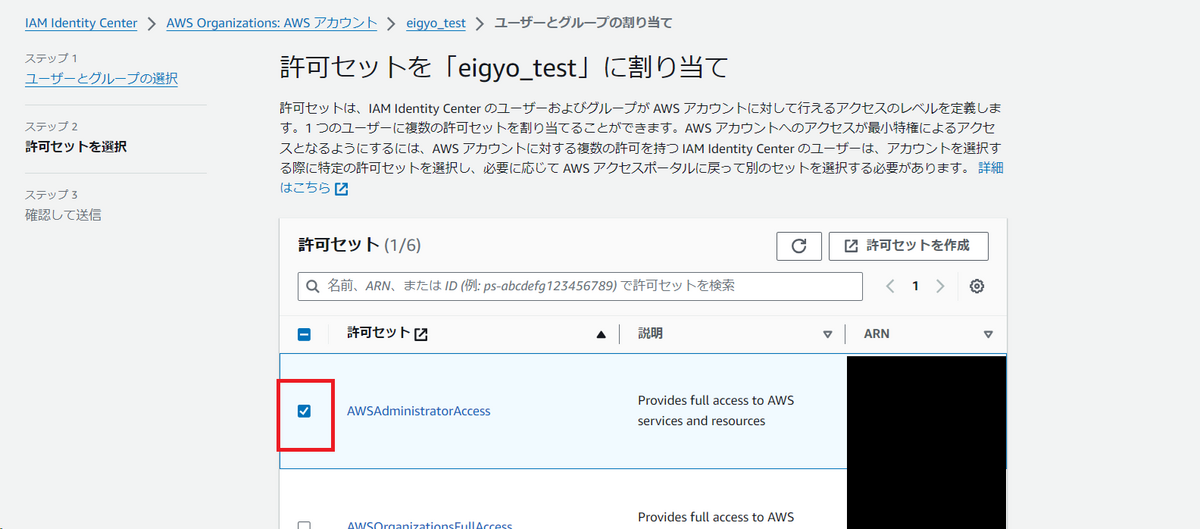

10-4.割り当てる許可セットにチェックを入れて、[次へ] を選択します。

10-5.設定内容に誤りがないことを確認して、[送信] を選択します。

11.Google Workspace ユーザーの AWS リソースへのアクセスを確認する

11-1.アクセス許可の設定をしたGoogle Workspace ユーザーで AWS アクセスポータルアプリを開きます。

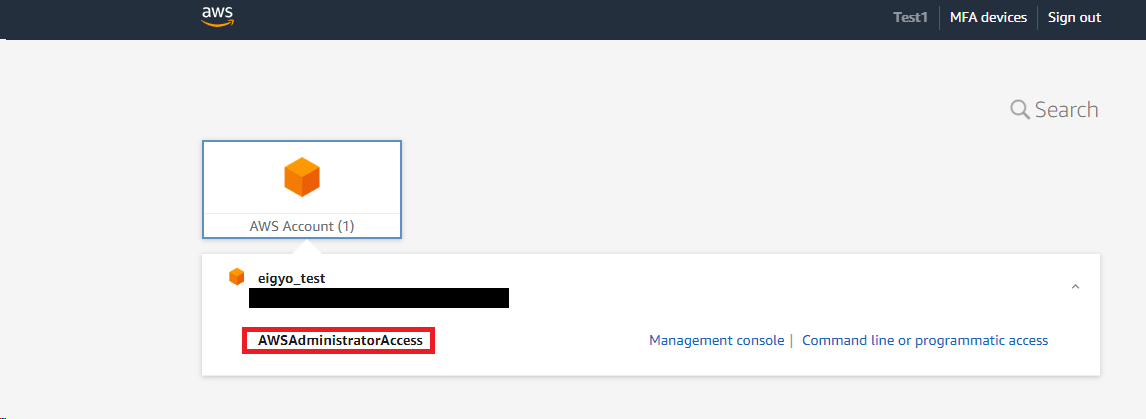

11-2.IAM Identity Center グループでアクセス許可した AWS アカウントが表示されることを確認します。

11-3.表示された AWS アカウントを選択し、手順10-4で選択した許可セット名が表示されることを確認します。

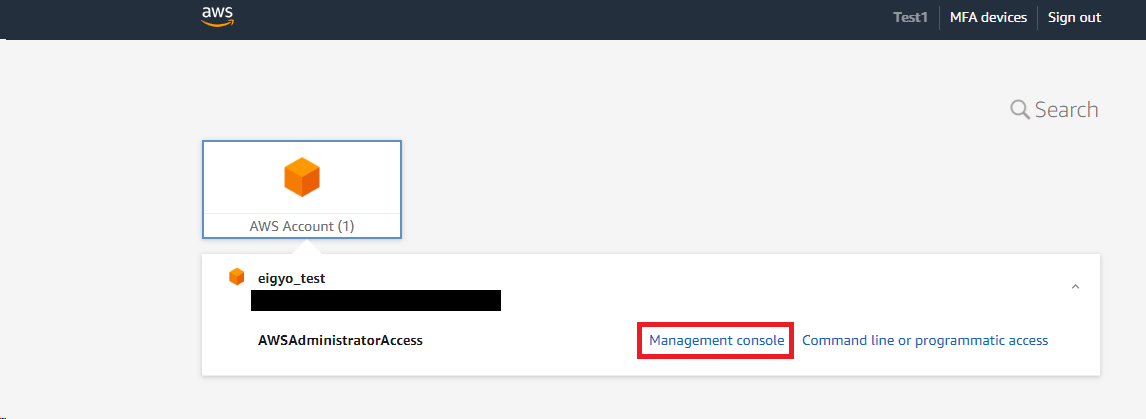

11-4.[Management console] を選択し、AWS コンソールにアクセスできることを確認します。

まとめ

これで、Google Workspace ユーザーを IAM Identity Center ユーザーとしてAWS 環境に同期し、AWSコンソールにアクセスできました。

今回は3つの記事にわたる長いチュートリアルでしたが、最後まで読んでいただきありがとうございました!

本記事で紹介している手順は以下を参考に記載しております。

お知らせ

APCはAWS Advanced Tier Services(アドバンストティアサービスパートナー)認定を受けております。

その中で私達クラウド事業部はAWSなどのクラウド技術を活用したSI/SESのご支援をしております。

www.ap-com.co.jp

https://www.ap-com.co.jp/service/utilize-aws/

また、一緒に働いていただける仲間も募集中です!

今年もまだまだ組織規模拡大中なので、ご興味持っていただけましたらぜひお声がけください。