こんにちは。クラウド事業部の菅家です。

少し前に検証でAWS Configを使ってみたので、初心者なりにメモまとめてみようと思います。

AWS Configとは

AWS Configとは

AWS Config は、AWS、オンプレミス、その他のクラウド上のリソースの設定と関係を継続的に評価、監査、評価します。

かみ砕いていうと、

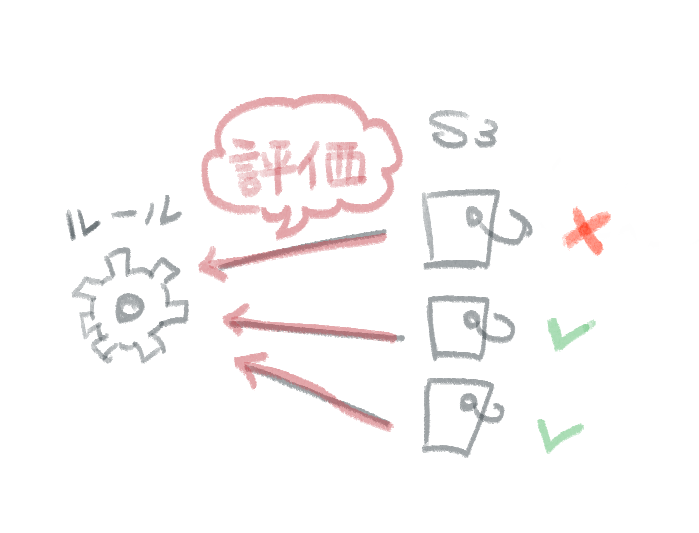

- ルールが設定されると、それに関連するリソースが紐づく。

- 設定したルールは紐づいたリソースの設定変更をトリガーに、ルールに準拠するかどうかを評価する。

という流れになります。

これによって、公式に紹介されている以下の使い方ができるサービスとなります。

- リソースの管理

- 監査とコンプライアンス

- 設定変更の管理とトラブルシューティング

- セキュリティ分析

ルールについては、既に形のあるマネージドルールから選択できるほか、カスタムルールも作成できるようです。

実際に設定してみる

S3バケットに対して、マネージドルールであるs3-bucket-public-read-prohibitedを適用してみます。 設定自体は非常に簡単でした。

- AWSにログインし、「Config」サービスに移動することで、AWS Configを開きます。

- AWS Configはリージョンごとに適用されるため、評価したいリソースと設定するルールが同じリージョンであることを確認します。

- 左のメニューから、ルールを選択し、「ルールを追加」ボタンを押します。

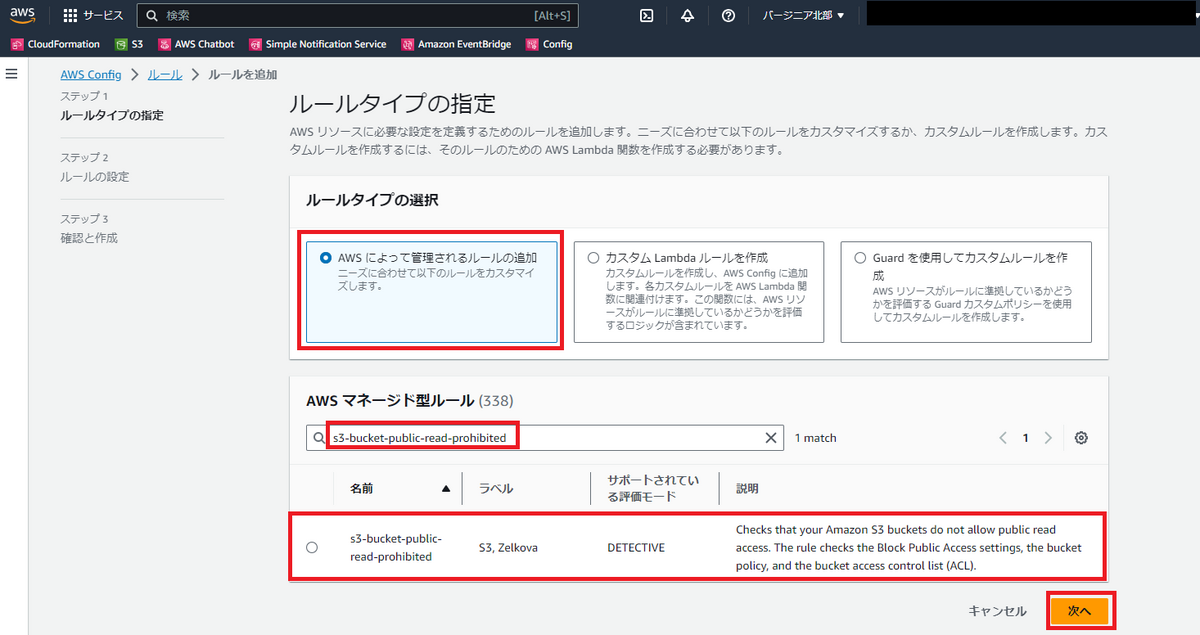

- 設定画面にて「AWSによって管理されるルールの追加」を選択し、AWS マネージド型ルールから「s3-bucket-public-read-prohibited」と検索して選択します。

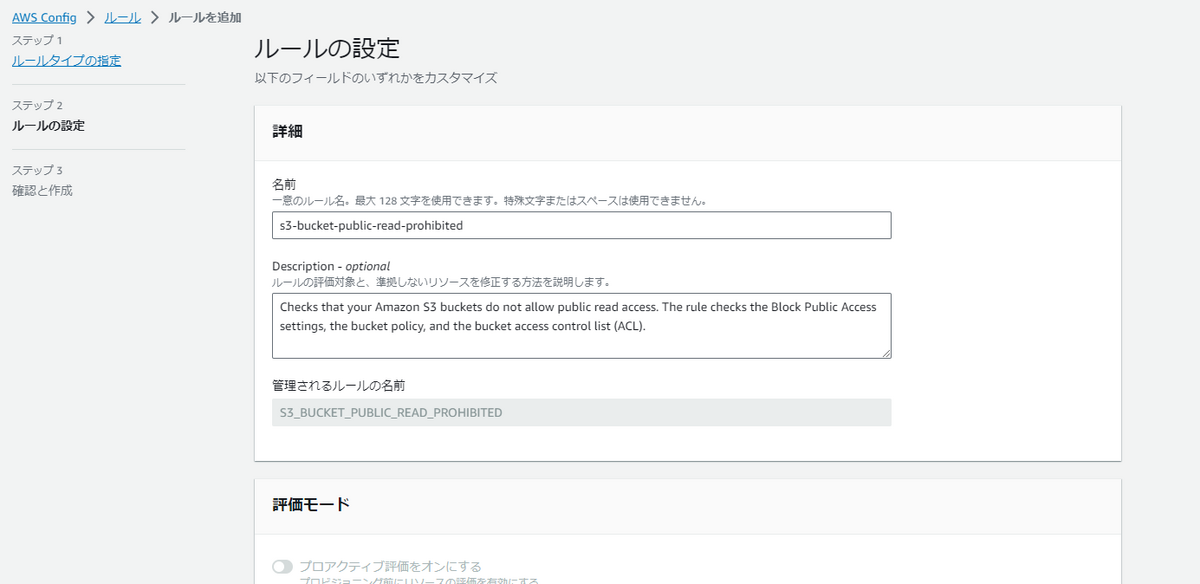

- 今回はデフォルトの設定を利用するので、「ルールの設定」画面では何もせずに次へを押します。

- 一覧からルールが作成されたことを確認します。

- 設定したルールを開き、下のリソース表示設定のプルダウンから「すべて」を選択し、対象のリソースがあることを確認します。

- リソース側で設定変更をします。今回は、S3にて対象リソースを選択し「アクセス許可設定>アクセスコントロールリスト (ACL)」にて「全員 (パブリックアクセス)」に「読み取り」を許可することで非準拠となります。

- AWS Config側で対象リソースが非準拠となったことを確認します。

余談ですが、Event Bridgeなどで準拠、非準拠に変わったというイベントを拾うことにより、ChatBotなどの他のサービスに連携することもできました。

所感

使った感想として、ルールを設定するのは簡単ですが、サービスとして使いこなすにはルールやルールを設定するリソースに対しての知識が必要になり、ここが難しいと感じました。

それには、どういう設定をどう触ると準拠/非準拠になるのか、なぜこの設定だといけないのか、周りにサポートいただきながら設定した背景があります。

ルールとリソースを知ることでこちらから提案できる幅が広がりそうです。

引き続き学習続けていきます!