はじめに

こんにちは。クラウド事業部の早房です。

本記事では、Microsoft Entra ID 上のユーザーを IAM Identity Center ユーザーとして AWS 環境に同期するための方法をご紹介します。

IAM Identity Center ユーザーとは?

【AWS】【初心者】IAM Identity Center とは?IAM Identity Center ユーザーって何者? - APC 技術ブログ

なおユーザー同期編はボリュームがあるので本記事も含め 3 つの記事に分けて投稿しており、本記事が3つ目の記事です。

これまでの記事は以下を参照ください。

1. 目次

- 目次

- 全体の作業フローと本記事での作業箇所の確認

- 前提条件

- 作業完了条件

- 作業手順

- 参考情報

2. 全体の作業フローと本記事での作業箇所の確認

①AWS Control Tower のランディングゾーンセットアップ

②Microsoft Entra ID → AWS へのユーザー同期

③Account Factory での AWS アカウント作成

④作成したAWSアカウントへのアクセス権の設定

といったフローで作業を進めていきます。

本投稿の作業範囲は「Microsoft Entra ID → AWS へのユーザー同期 」です。

3. 前提条件

AWS Control Tower の Account Factory で作成した AWS アカウントに Microsoft Entra ID (旧 Azure AD) ユーザーでシングルサインオンする!(ユーザー同期編②) に記載の手順を実施済みであること。

4. 作業完了条件

Microsoft Entra ID 内のユーザーが IAM Identity Center ユーザーとして同期されること。

5. 作業手順

5-1. エンタープライズアプリケーションの設定 (Azure)

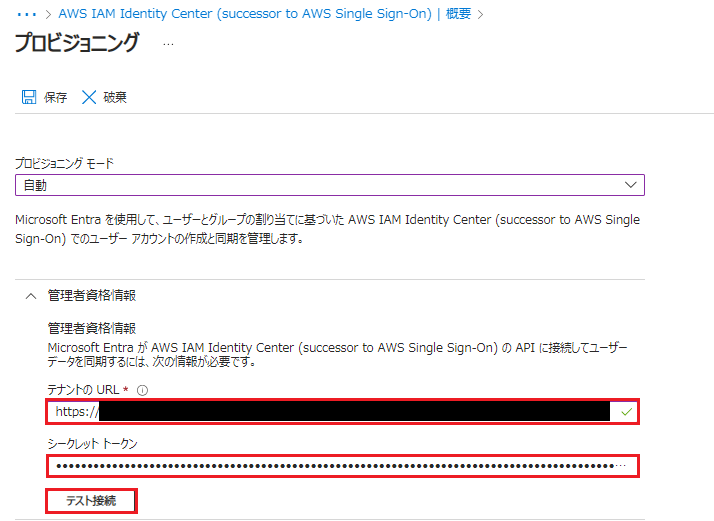

Microsoft Entra ID 内のエンタープライズアプリケーションページの左ペインより「プロビジョニング」をクリックします。

「作業の開始」をクリックします。

AWS IAM Identity Center で控えた SCIM エンドポイント、アクセストークンを用意します。テナントの URL にSCIM エンドポイントを、シークレットトークンにアクセストークンを入力し、「接続テスト」をクリックします。

接続テストが正常に完了したことを確認します。

「保存」をクリックします。

マッピング内の「Provision Azure Active Directory Users」をクリックします。

属性マッピング内より、「givenName」をクリックします。

null の場合の規定値 (オプション) に「givenName」と入力し、「OK」をクリックします。

属性マッピング内より、「surname」をクリックします。

null の場合の規定値 (オプション) に「surname」と入力し、「OK」をクリックします。

「保存」をクリックし、確認画面で「はい」をクリックします。

設定の保存が正常に完了したことを確認します。

左ペインより「ユーザーとグループ」をクリックします。

「ユーザーまたはグループの追加」をクリックします。

AWS アカウントへの SSO に使用したいユーザーやグループにチェックを入れ「選択」をクリックします。

「割り当て」をクリックします。

割り当てが正常に完了したことを確認します。

5-2. ユーザーの同期

左ペインより「概要」をクリックします。

「プロビジョニングの開始」をクリックします。

「更新」をクリックし、初期サイクルが完了したことを確認します。(処理が完了するまで時間を要する場合があるため、何度か更新をします。)

AWS マネジメントコンソールを開き、IAM Identity Center 内左ペインより「ユーザー」をクリックします。

エンタープライズアプリケーションに割り当てたユーザーが同期されていることを確認します。

※「表示名 : AWS Control tower Admin」 として管理アカウントのアドレスが追加されますが、正常な動作であるため問題ありません。

6. 参考情報

- チュートリアル: Microsoft Entra SSO と AWS IAM Identity Center の統合

- 外部 ID プロバイダーConnect する

まとめ

これで Microsoft Entra ID 上のユーザーを IAM Identity Center 上に同期することができました。

ハマりポイントは属性マッピングで、givenName と surName (苗字と名前) が null の場合に既定の値を指定するところでした。

Azure 側では任意の値であるものの AWS 側では必須の項目なので、値が入っていないと正常に同期できないので注意です。

次回は AWS Control Tower 内の機能である Account Factory を使用して、シングルサインオン先の AWS アカウントを作成する様子をご紹介します。

おわりに

弊社はAWSアドバンスドティアサービスパートナー認定を受けております。

また以下のようにAWSの活用を支援するサービスも行っているので、何かご相談したいことがあればお気軽にご連絡ください。

また、一緒に働いていただける仲間も募集中です!

今年もまだまだ組織規模拡大中なので、ご興味持っていただけましたらぜひお声がけください。