目次

はじめに

こんにちは、クラウド事業部の高橋です。

本投稿では、前回の記事で構築したOCI Functions + API Gatewayを Datadogで外形監視するハンズオンをご紹介します。

Datadogでの監視は他にもログ監視・リソース監視とありますが、この記事ではDatadog Syntheticsを利用した外形監視をまずは設定してみます。

前回の投稿↓ techblog.ap-com.co.jp

Datadog Syntheticsとは?

公式ドキュメントから引用します。

Synthetic テストでは、世界中からのシミュレートされたリクエストとアクションを使用して、システムとアプリケーションがどのように実行されているかを観察できます。Datadog は、バックエンドからフロントエンドまで、さまざまなネットワークレベル (HTTP、SSL、DNS、WebSocket、TCP、UDP、ICMP、gRPC) で、制御された安定した方法で Web ページと API のパフォーマンスを追跡します。障害のある動作 (リグレッション、機能の破損、応答時間の長さ、予期しないステータスコードなど) を警告します。

監視の設計(やりたいこと)

今回は外形監視の中でもAPI Gatewayが正常に稼働しているかの死活監視を行います。

具体的には、API Gatewayに対してPOSTリクエストをした際、HTTPステータスコード200 OK が返ってくることを正常とします。

また、レイテンシ監視も行いましょう。日本以外の Datadogマネージドロケーション(海外リージョン) からリクエストをし、どれくらいの速度で応答するかも確認します。

最後に、今回は独自ドメインではなくOCIデフォルトのドメインですが、標準で適用されているSSL証明書を監視します。

- 死活監視 : POSTリクエストをし、200 OK が返ってくること。

- レイテンシ監視 : 2000ms(2秒)以下であること。

- 証明書有効期限監視 : 有効期限内であること。

構成図

実際にやってみた

外形監視(Datadog Synthetics)の実装

まずは、OCIコンソールでAPI Gatewayを配置しているパブリックサブネットでのアクセス許可を実施します。

前述の通り、Datadog SyntheticsはDatadogが保持しているAWSやGCPの環境からリクエストされます。

したがって、パブリックサブネットのセキュリティ・リストでアクセス許可をしなければ、Datadogからのリクエストは全ブロックされてしまいます。

今回は検証ですので、0.0.0.0/0でアクセス許可しますが、商用環境であれば対応するリージョンのIPアドレスCIDRを以下から取得し、適切なアクセス許可を実施しましょう。

例えば、Tokyo(AWS)ですとap-northeast-1のIPアドレスCIDRをアクセス許可すればOKです。

"aws:ap-northeast-1": [

"13.114.211.96/32",

"13.115.46.213/32",

"52.192.175.207/32"

],

https://ip-ranges.datadoghq.com/

次に、Datadog Syntheticsを設定してみましょう。

Datadog左メニューから[Digital Experience] -> [Synthetics Monitoring] -> [Tests]をクリックします。

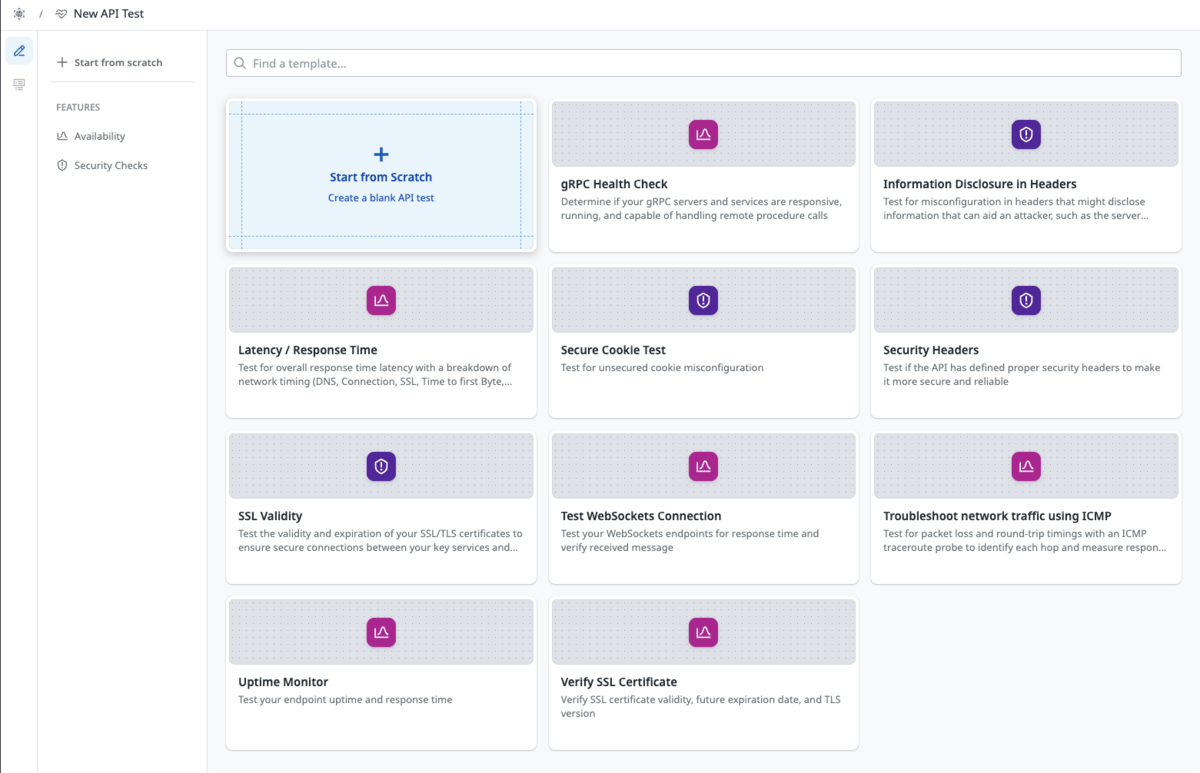

右上の[New Test]をクリックし、[API Test] -> [Start from Scratch]をクリックします。

以下、値を入力します。

以下、値を入力します。

Requests Type

HTTP

Define Request

・URL : API Gatewayのホスト名

・Method : POST

・Request Body : Body Typeをapplication/jsonにし、RequestBodyを{"name": "datadog-check"}にします。

※ Object Storageに5分間隔でdatadog-checkがPOSTされます。本来であればGETメソッドを作成するべきですが、今回は割愛します。

・Name : 任意でOKです。

・Tags : 任意でOKです。

Assertions

今回はステータスコード200を正常とします。また、New Assertionをクリックすると、複合条件を設定できます。レスポンスタイムを条件に加えたいため、以下のように設定します。

When status code is 200

And response time including DNS is less than 2000 ms

Locations

今回はN. Virginia (AWS)とTokyo (AWS)にします。

Retry Conditions

デフォルトでOKです。

Scheduling & Alert Conditions

デフォルトでOKです。サービスクリティカルな部分であれば30sや1mを設定します。今回は5mにします。

Monitor

デフォルトでOKです。モニター名だけ設定しました。Synthetics Testsが失敗した際に発報するモニターを作成できます。

Permissions

デフォルトでOKです。

無事に設定が完了した後、しばらくすると結果が表示されます。

最後に証明書有効期限監視のTestを作成しましょう。

Datadog左メニューから[Digital Experience] -> [Synthetics Monitoring] -> [Tests]をクリックします。

右上の[New Test]をクリックし、[API Test] -> [Verify SSL Certificate] -> [Create Test]をクリックします。

以下、値を入力します。

Requests Type

SSL

Define Request

・URL : API Gatewayのホスト名

・Port : 443

・Name : 任意でOKです。

Test Certificateをクリックすると、結果がわかります。Assertionsの部分のTLS versionがFAILEDになっています。ここは今回の監視要件に含めていないため、条件を削除しておきます。

Assertions

Assertions

And certificate expires in more than (days) 21

And response time including DNS is less than 1000 ms

Locations

デフォルトのままにしています。Ohio(AWS)とFrankfurt(AWS)が設定されていました。

Retry Conditions

デフォルトのままにしています。

Scheduling & Alert Conditions

デフォルトのままにしています。

Monitor

デフォルトでOKです。モニター名だけ設定しました。SSL証明書の有効期限が21日以下になった際に発報するモニターを作成できます。

Permissions

デフォルトでOKです。

結果確認

死活監視(レイテンシ監視)

作成したSynthetics Testの結果を確認します。

テスト一覧から作成したTestを開くと、現在の成功率と、各ロケーションからの実行結果がグラフで表示されます。

ここから以下の情報が読み取れます。

正常性 : ステータスが全て緑色(Passed)になっており、外部から正常にPOSTリクエストが処理されていることがわかります。

ロケーションによる遅延差 : Tokyo(AWS)リージョンではレスポンスタイムが648msなのに対して、N. Virginia (AWS)が1.1sと約1.7倍の差があります。OCI Tokyo リージョンと AWS Tokyo リージョンが地理的に近いことが、レイテンシ差の一因と考えられます。

ただし、どちらも2000ms以下のため、レイテンシ異常としてのアラート発報はありません。

SSL証明書有効期限監視

続いて、SSL証明書有効期限監視の結果を確認します。

こちらも無事にOKとなっており、下には有効期限(Time to Expire)が70日と記載されていますね。

近年、SSL/TLS証明書の有効期限は段階的に短縮される方針が示されています。最終的には、証明書の最長有効期間が 47 日まで短縮される予定です。

証明書の最長有効期間が、次のとおり短縮されます。 本日から 2026 年 3 月 14 日までは、TLS 証明書の最長有効期間を 397 日とする。 2026 年 3 月 15 日以降は、TLS 証明書の最長有効期間を 200 日とする。 2027 年 3 月 15 日以降は、TLS 証明書の最長有効期間を 100 日とする。 2029 年 3 月 15 日以降は、TLS 証明書の最長有効期間を 47 日とする。

https://www.digicert.com/jp/blog/tls-certificate-lifetimes-will-officially-reduce-to-47-days

SSL/TLS証明書の更新を自動化しつつ、Datadogでの証明書有効期限監視を実装することで、証明書の更新漏れを未然に防ぐことが可能です。

おわりに

本記事では、OCI Functions + API Gatewayを対象に、Datadog Syntheticsを用いた外形監視の設定方法をご紹介しました。

APIの死活監視やレイテンシ監視、SSL証明書の有効期限監視を組み合わせることで、サービス健全性を継続的に確認できます。

外形監視は障害の早期検知だけでなく、リージョン間の応答差や証明書期限切れといった運用上のリスク把握にも有効です。

応用として、エラーレスポンス内容を含めた Assertionの追加や、モニター通知とインシデント管理の連携なども検討すると、より実運用に近い監視構成になるでしょう。

本記事が、OCI環境における監視設計や Datadog導入の参考になれば幸いです。

お知らせ

当社では、Datadogの導入支援から運用サポートまでをトータルでご支援するサービスを提供しています。

初期設計・エージェント展開・モニタリング設定・ダッシュボード構築まで、お客様のニーズに合わせた支援が可能です。

「自社だけでの導入が不安」「もっと効率的に監視環境を整えたい」という方は、ぜひお気軽にご相談ください。

また、一緒に働いていただける仲間も募集中です!

今年もまだまだ組織規模拡大中なので、ご興味持っていただけましたらぜひお声がけください。