目次

はじめに

最近資格取得を目指しつつAzureを触っている機会があるのでその一部をご紹介したいできればと思います。今回はLog Analytics編です。

「どこまでのログが見えるのか」というより「どうやって使うのか」を理解するため、今回試してみた内容は超シンプルに、VMの起動/停止ログ、OSユーザのログイン記録を確認してみました。

Log Analyticsとは(ざっくり)

各リソースのログデータを収集、分析および可視化できるツールです。より詳細な定義は公式を確認ください。

参考:

learn.microsoft.com

learn.microsoft.com

設定~ログ確認まで

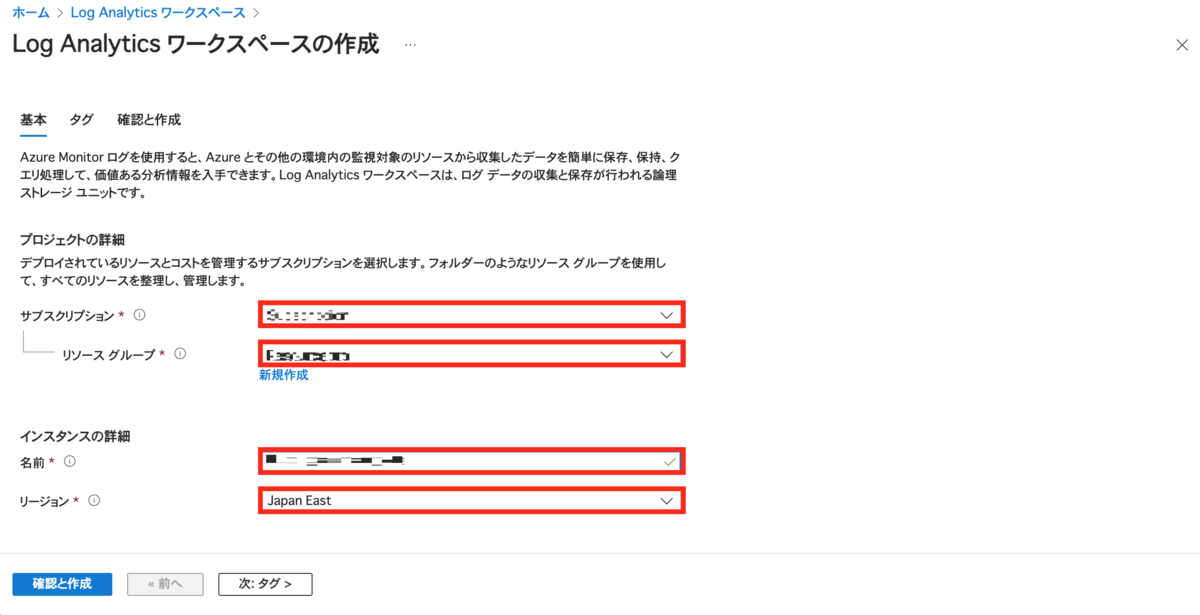

Log Analyticsワークスペースを作成

Azureポータルの検索から「Log Analyticsワークスペース」をクリック。

「作成」をクリック。

以下の情報を入力し、「確認と作成」。

・サブスクリプション

・リソースグループ

・Log Analyticsワークスペース名

・リージョン

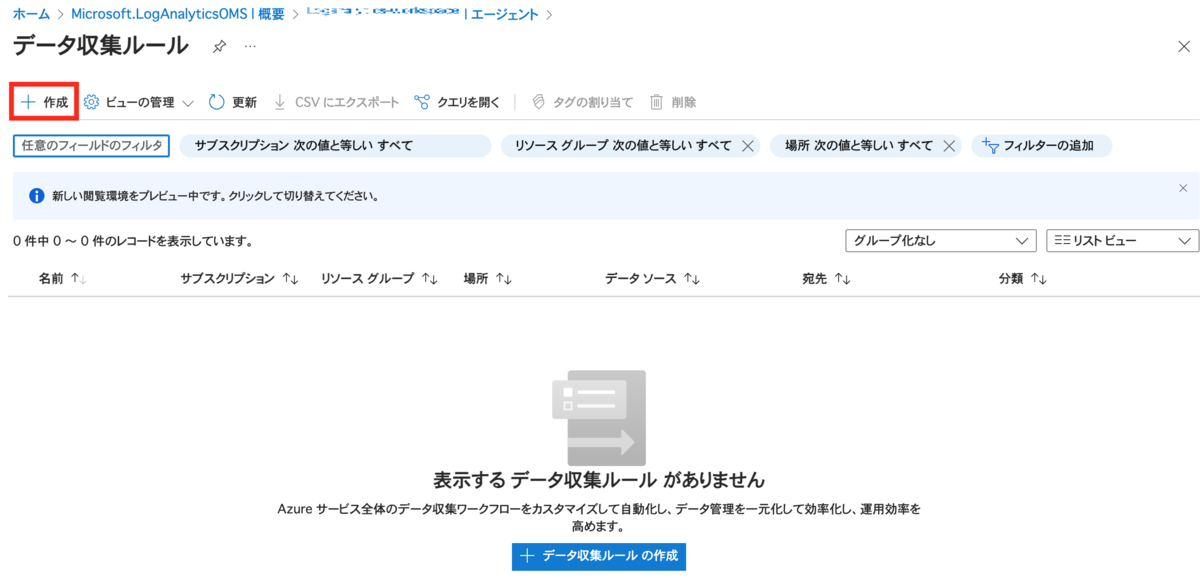

データ収集ルール (DCR)を作成

作成できたLog Analyticsワークスペースの「設定」 > 「エージェント」 > 「データ収集ルール」をクリック。

「作成」をクリック。

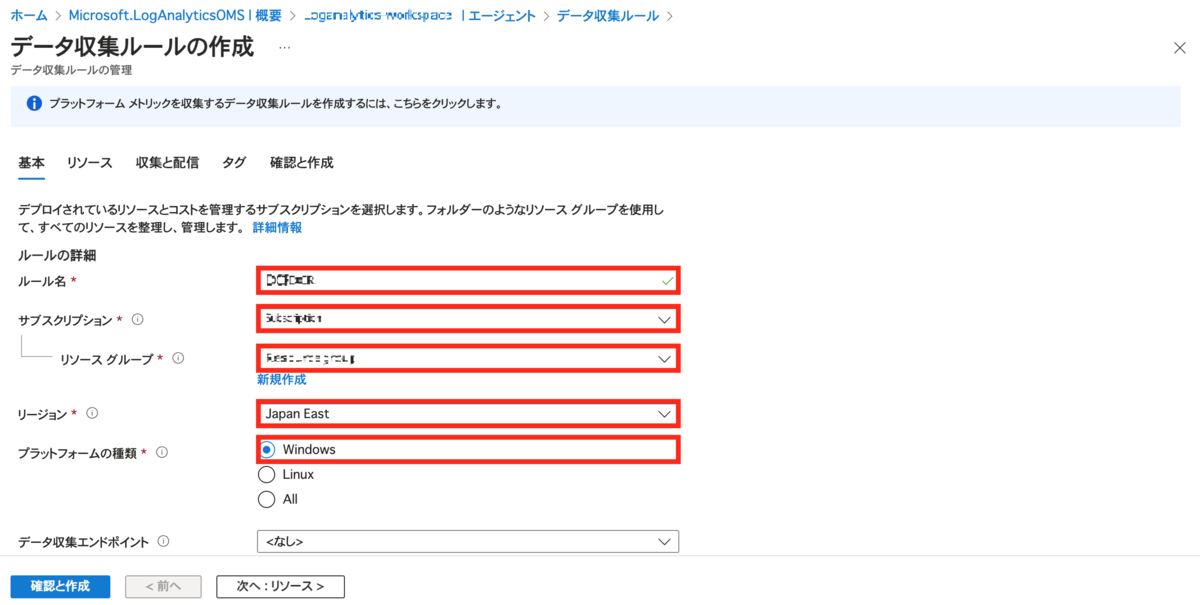

以下の情報を入力し、「次へ」。

・ルール名

・サブスクリプション

・リソースグループ

・リージョン

・プラットフォームの種類

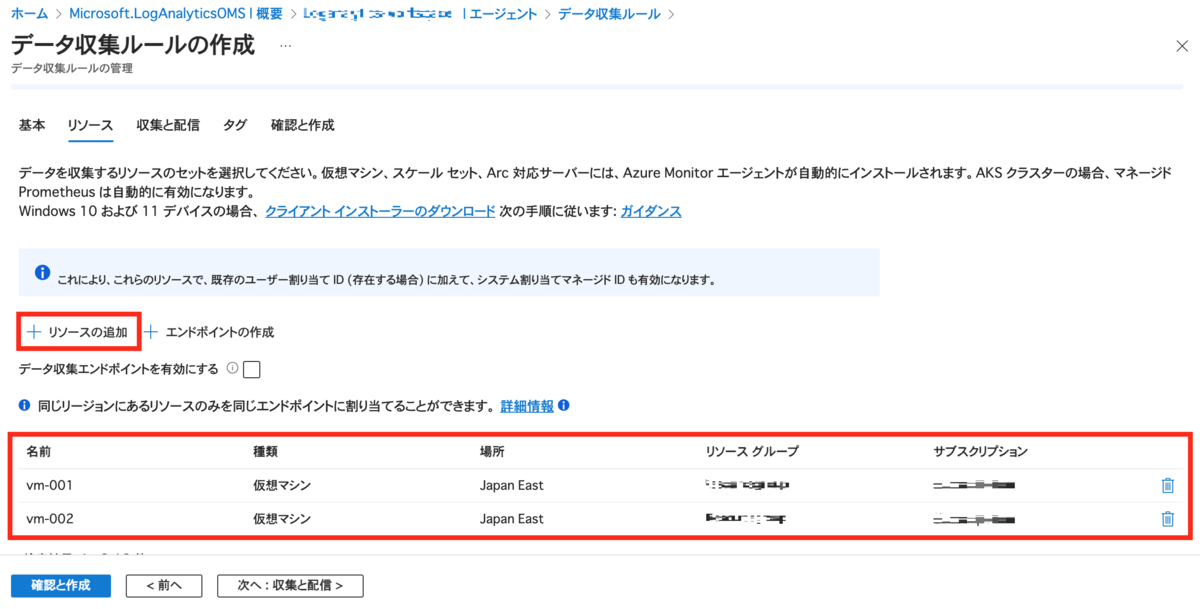

「リソースの追加」から、対象(今回はVM2台)を選択。

ここで選択したVMに、Azure Monitorエージェントが自動インストールされるようです。

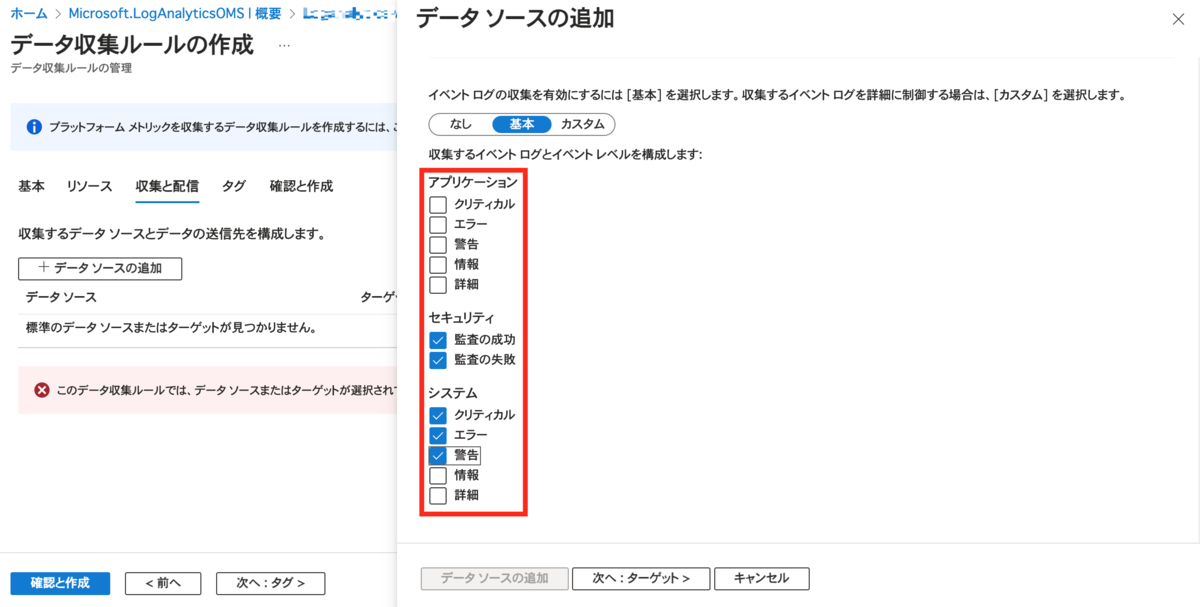

「データソースの追加」をクリックし、収集するログおよびイベントレベルを選択。

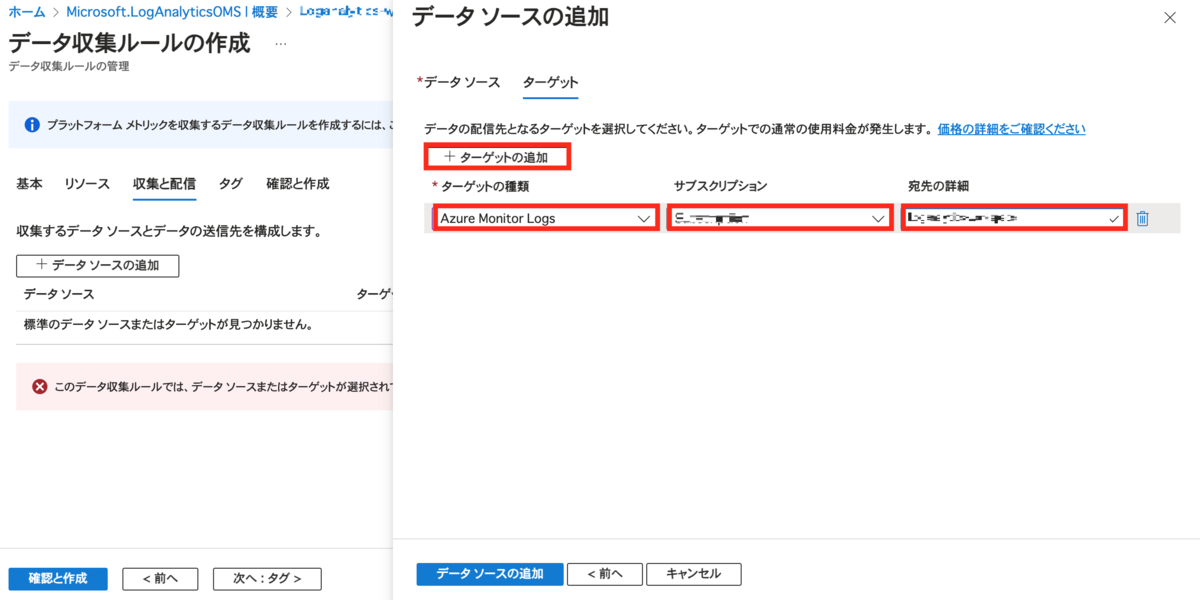

「ターゲットの追加」から、先ほど作成したLog Analyticsワークスペースを選択。

「確認と作成」をクリックして完了。

クエリ実行してログを確認

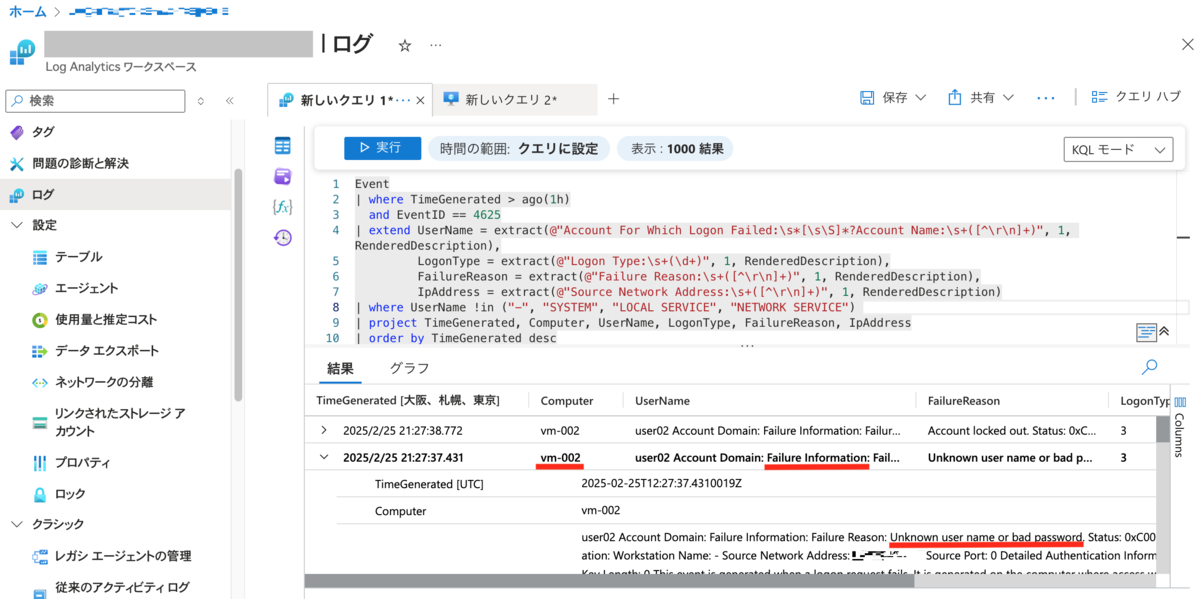

「Log Analyticsワークスペース」 > 「ログ」からクエリ実行で取得。

(クエリはChatGPTに頼りました。適宜Microsoftの公式ページURLも渡しながら、「XXのログを確認するクエリ書いて」とお願いしながらやってみました。)

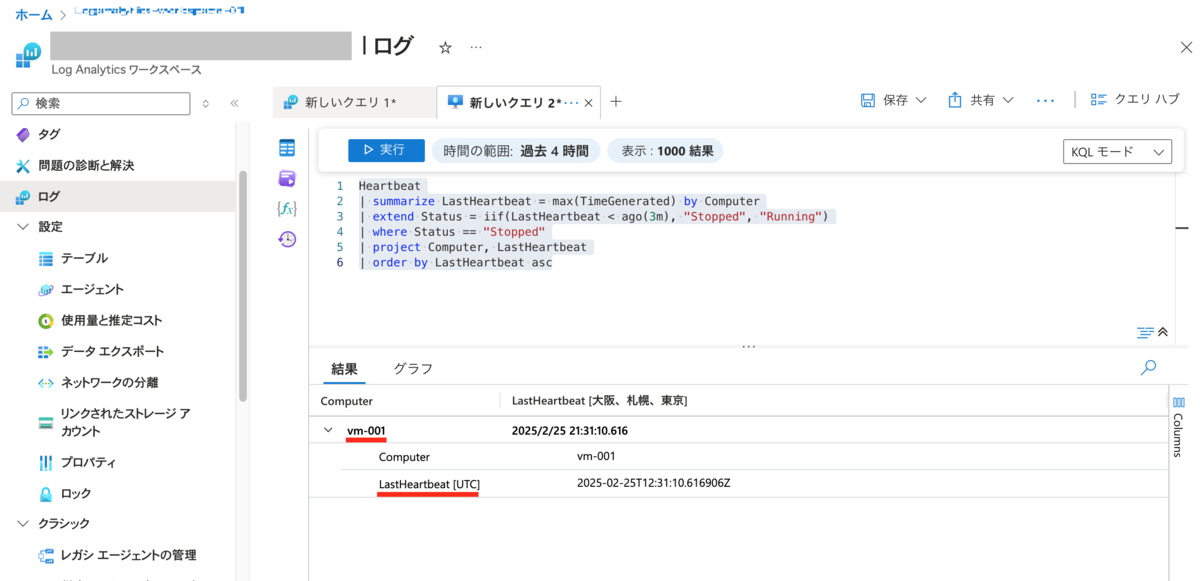

停止中(最後のHeartbeatが3分以上前)のVM

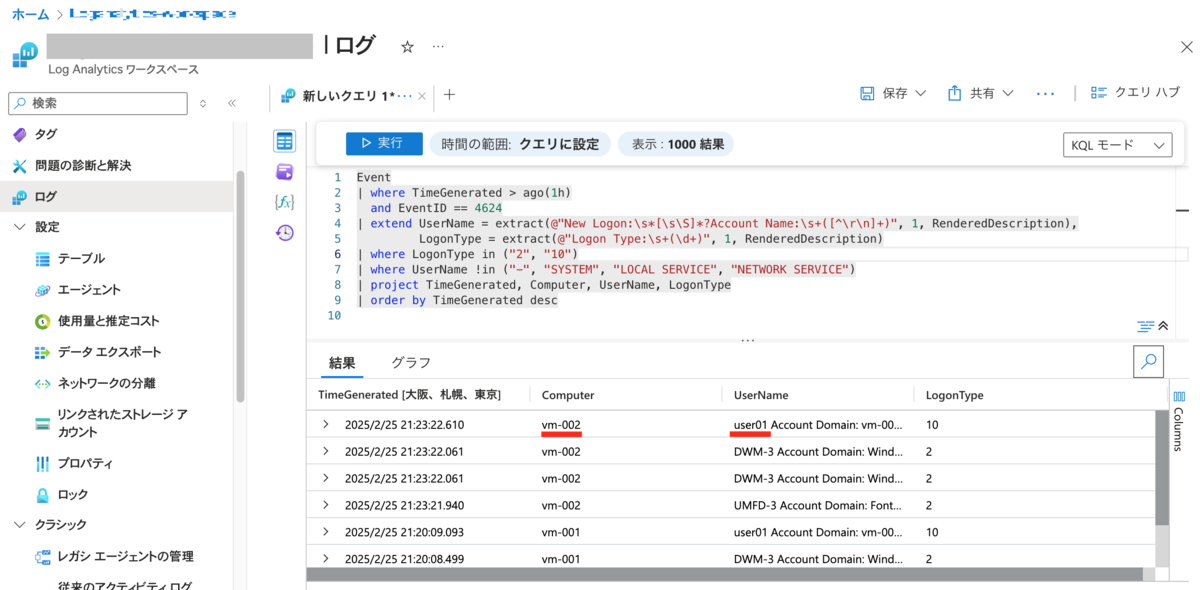

直近1時間でどのVMにどのOSユーザがログインしたか

VMログイン失敗のログ

まとめ

今回はクエリ実行を試してみましたが、シンプルモードで簡単に分析できるツールもあるようです。

簡易モードでは、最もよく使われる Azure Monitor ログ機能が、スプレッドシートに似た直感的なエクスペリエンスで提供されます。 learn.microsoft.com

また、ライセンスやリソースが揃っていれば、Entra IDのサインインログをLog Analyticsで確認できるほか、Azure Sentinelの活用にもつながります。幅広い用途があるため、環境に応じた柔軟な運用が可能です。次回はより実践的な使い方を踏まえたご紹介ができればと思います。